Oracle Fusion Middleware WebLogic Sunucusu. eSolution

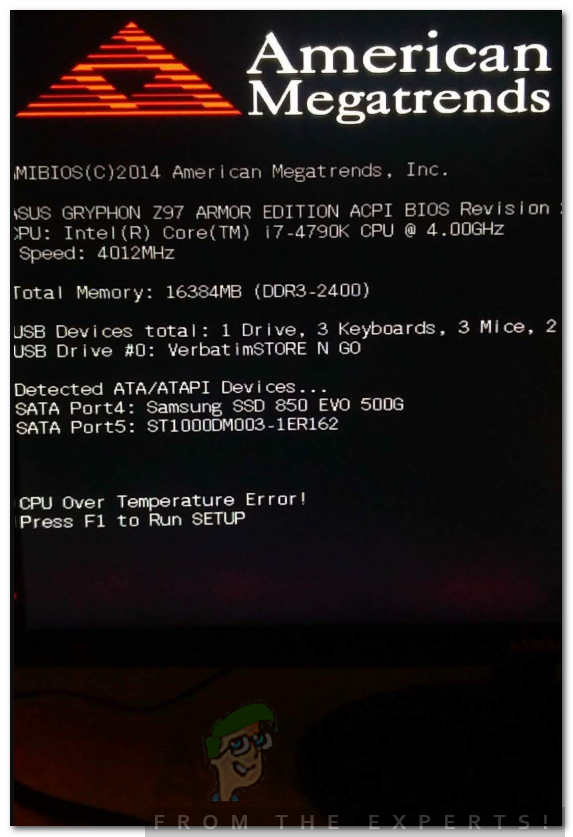

Oracle Kritik Yama Güncellemesi Birden çok güvenlik açığını azaltmak için bu ay yayınlandı, ancak sistemlerini bu kritik güncellemeyle tamamen güncellemeyenler, kasıtlı olarak tüm bu tür güncellenmemiş sistemleri hedefleyen bilgisayar korsanlarının saldırısına maruz kalıyor. Uzaktan yararlanılabilir bir güvenlik açığı etiketli CVE-2018-2893 WLS çekirdek bileşenlerinde, korsanların Oracle WebLogic Fusion Middleware'de istismar ettiklerinin merkezinde yer alır. Etkilenen sürümler arasında 10.3.6.0, 12.1.3.0, 12.2.1.2 ve 12.2.1.3 bulunur. Güvenlik açığı 9.8 olarak derecelendirilmiştir. CVSS 3.0 en yüksek kritiklik ve sömürü riskini gösteren ölçek.

Güvenlik açığı, Oracle'daki geliştiriciler tarafından analiz edilmeden önce beş kuruluş tarafından toplu olarak incelenmiştir. Bu beş araştırmacı, 0c0c0f, Knownsec 404 Ekibinden Badcode, NSFOCUS Güvenlik Ekibinden Liao Xinxi, Venustech ADLab'dan Lilei ve Alibaba Bulut Güvenlik Ekibi'nden Xu Yuanzhen idi. Araştırmacılar, bu güvenlik açığının kimliği doğrulanmamış kötü niyetli bir saldırganın, bir şifreye ihtiyaç duymadan T3 protokolü aracılığıyla ağa erişmesine izin verdiğini bildirdi. Bu da Oracle WebLogic Sunucusunun güvenliğini tamamen tehlikeye atar. Daha fazla nüfuz ederek, bir bilgisayar korsanı sunucunun tam kontrolünü ele geçirebilir, kötü amaçlı yazılımları entegre edebilir, bilgileri çalabilir ve bu yol aracılığıyla ağı tehlikeye atabilir.

Birkaç kavram kanıtları bu güvenlik açığından türetildi ve çoğu bilgisayar korsanlarının güvenlik açığından yararlanma girişimlerini teşvik edip ilham verdikçe internetten kaldırıldı. Bu türden ilk istismar sadece birkaç gün önce 21stTemmuz ayının. O zamandan beri, birçok kullanıcı farkındalığı yaymak için kavramın kanıtını çevrimiçi olarak paylaştı, ancak yalnızca kendi istismar girişimlerini gerçekleştirmek için onu uyarlayan daha kötü niyetli bilgisayar korsanlarına yayıldı. Gözlemlenen istismarların sayısı son birkaç gün içinde istikrarlı bir şekilde artmıştır. Güvenlik araştırmacıları tarafından, bu güvenlik açığından büyük ve otomatik bir ölçekte yararlanan iki belirli grup bulundu. ISC OLMADAN ve Qihoo 360 Netlab . Bu iki grup üzerinde çalışılıyor ve saldırıları mümkün olan en iyi şekilde kontrol ediliyor.

Oracle'daki geliştiriciler, sunucu yöneticilerinden en son yama güncellemesini, özellikle de CVE-2018-2893 güvenlik açığıyla ilgili belirli yamayı uygulamaya çağırıyor çünkü bu ciddi saldırıları hafifletmenin, güncelleme aracılığıyla güvenlik açığını düzeltmekten başka bir yolu yok gibi görünüyor.