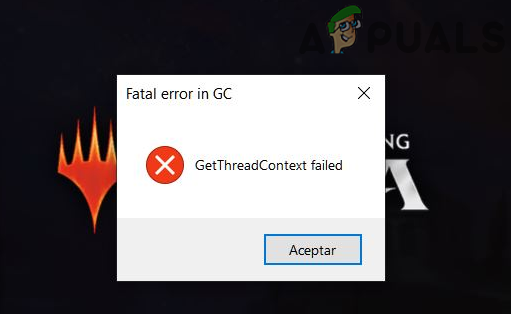

Raspberry Pi, son yıllarda çılgınlık haline gelen popüler bir tek kartlı bilgisayardır. Yeni başlayan kodlayıcılar ve teknoloji meraklıları arasındaki artan popülaritesi ve yaygın kullanımı nedeniyle, siber suçluların en çok sevdikleri şeyi yapmaları bir hedef haline geldi: siber hırsızlık. Sayısız güvenlik duvarı ve parolayla koruduğumuz normal PC cihazlarında olduğu gibi, Raspberry Pi cihazınızı da benzer çok yönlü korumayla korumak giderek daha önemli hale geliyor.

Ahududu Pi

Çok faktörlü kimlik doğrulama, hesabınıza veya cihazınıza erişim sağlamak için aşağıdakilerden iki veya daha fazlasını birleştirerek çalışır. Erişim izni vermeyi sağlayan üç geniş kategori şunlardır: bildiğiniz, sahip olduğunuz bir şey ve olduğunuz bir şey. İlk kategori, hesabınız veya cihazınız için oluşturduğunuz bir şifre veya pin kodu olabilir. Ek bir koruma katmanı olarak, akıllı telefonunuza gönderilen veya sahip olduğunuz başka bir cihazda oluşturulan, sistem tarafından oluşturulmuş bir pin gibi ikinci kategoriden bir şey sağlamanız gerekebilir. Üçüncü bir alternatif olarak, cihazınızın bu taramaları gerçekleştirme kapasitesine bağlı olarak yüz tanıma, parmak izi ve retina taramasını içeren biyometrik tanımlama gibi fiziksel anahtarlardan oluşan üçüncü kategoriden bir şey de dahil edebilirsiniz.

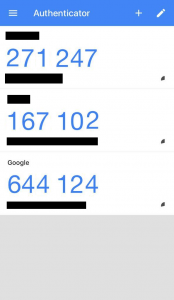

Bu kurulumun amacı için, en yaygın iki kimlik doğrulama modunu kullanacağız: ayarlanan parolanız ve akıllı telefonunuz aracılığıyla oluşturulan bir kerelik belirteç. Her iki adımı da Google ile entegre edeceğiz ve şifrenizi Google'ın kimlik doğrulama uygulaması (cep telefonunuza SMS kodları alma ihtiyacının yerine geçer) üzerinden alacağız.

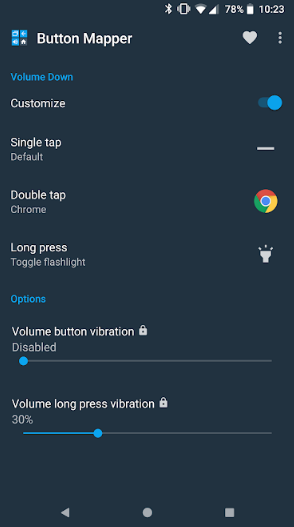

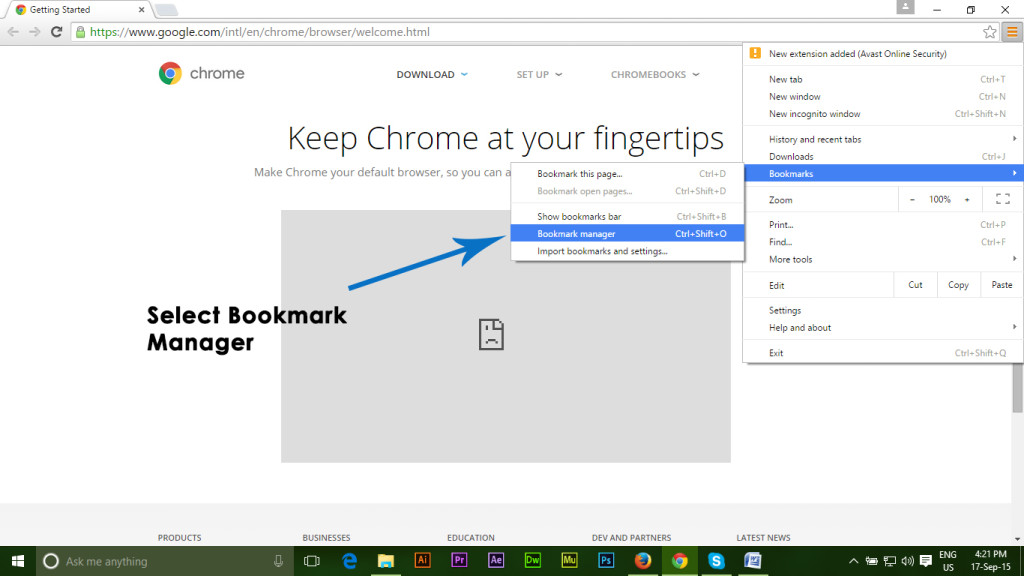

1. Adım: Google Authenticator Uygulamasını edinin

Google Play Store'daki Google Authenticator Uygulaması.

Cihazınızı kurmaya başlamadan önce, google kimlik doğrulayıcı uygulamasını akıllı telefonunuza indirip kuralım. Apple App Store'a, Google Play Store'a veya kullandığınız cihazın ilgili mağazasına gidin. Google kimlik doğrulayıcı uygulamasını indirin ve yüklemenin bitmesini bekleyin. Microsoft'un kimlik doğrulayıcısı gibi diğer kimlik doğrulama uygulamaları da kullanılabilir, ancak eğiticimiz için Google kimlik doğrulayıcı uygulamasını kullanacağız.

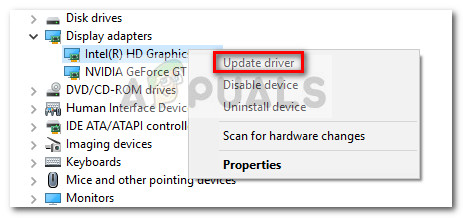

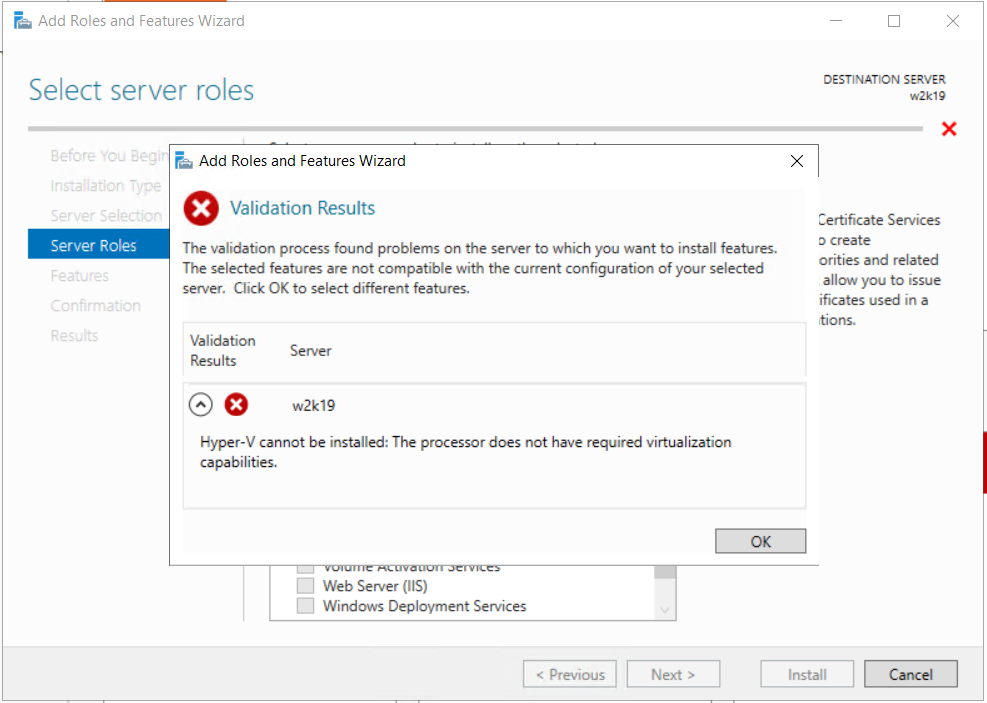

Adım 2: SSH Bağlantılarınızı Kurma

Raspberry Pi cihazları normalde SSH üzerinde çalışır ve çok faktörlü kimlik doğrulamamızı SSH üzerinden yapılandırmaya da çalışacağız. Aşağıdaki nedenden dolayı bunu yapmak için iki SSH bağlantısı oluşturacağız: cihazınızın kilitlenmesini istemiyoruz ve bir akıştan kilitlenmeniz durumunda, ikincisi size tekrar içeri girmeniz için başka bir şans verecektir. Bu sadece sizin için koyduğumuz bir güvenlik ağıdır: cihazın sahibi olan kullanıcı. Tüm kurulum tamamlanıncaya kadar bu güvenlik ağı ikinci akışını kurulum süreci boyunca devam ettireceğiz ve çok faktörlü kimlik doğrulamanızın düzgün çalıştığından emin olduk. Aşağıdaki adımları dikkatli ve dikkatli bir şekilde uygularsanız, kimlik doğrulama kurulumunuzu yaparken herhangi bir sorun olmayacaktır.

Raspberry Pi Arayüzü.

İki terminal penceresi başlatın ve her birine aşağıdaki komutu yazın. Bu, iki akışı paralel olarak kurmak içindir.

ssh username@piname.local

Kullanıcı adı yerine cihazınızın kullanıcı adını yazın. Pi adı yerine pi cihazınızın adını yazın.

Enter tuşuna bastıktan sonra, her iki terminal penceresinde de cihazınızın adını ve kullanıcı adınızı gösteren bir karşılama mesajı almalısınız.

Ardından sshd_config dosyasını düzenleyeceğiz. Bunu yapmak için, her pencereye aşağıdaki komutu yazın. Bu bölümdeki tüm adımları her iki pencerede paralel olarak yapmayı unutmayın.

sudo nano / etc / ssh / sshd_config

Aşağı kaydırın ve yazdığı yeri bulun: ChallengeResponseAuthentication hayır

Yerine bunu yazarak 'hayır' ı 'evet' olarak değiştirin. [Ctrl] + [O] tuşlarına basarak değişikliklerinizi kaydedin ve ardından [Ctrl] + [X] tuşlarına basarak pencereden çıkın. Yine, bunu her iki pencere için yapın.

SSH arka plan programını yeniden başlatmak için terminalleri yeniden başlatın ve her birine aşağıdaki komutu yazın:

sudo systemctl ssh yeniden başlat

Son olarak. Sisteminizi onunla entegre etmek için kurulumunuza Google Authenticator'ı yükleyin. Bunu yapmak için aşağıdaki komutu yazın:

sudo apt-get install libpam-google-authenticator

Akışlarınız şimdi ayarlandı ve Google kimlik doğrulayıcınızı bu noktaya kadar hem cihazınız hem de akıllı telefonunuzla yapılandırdınız.

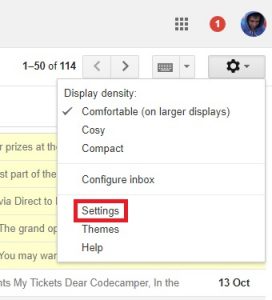

3. Adım: Multi-Factor Authentication ile Google Authenticator'ı Entegre Etme

- Hesabınızı başlatın ve aşağıdaki komutu yazın: google-kimlik doğrulayıcı

- Zamana dayalı jetonlar için 'Y' girin

- Oluşturulan tüm QR kodunu görmek için pencerenizi uzatın ve akıllı telefon cihazınızda tarayın. Bu, Raspberry Pi'nizin kimlik doğrulama hizmetini akıllı telefon uygulamanızla eşleştirmenize olanak tanır.

- QR kodunun altında görüntülenen bazı yedek kodlar olacaktır. Google Authenticator uygulaması aracılığıyla çok faktörlü kimlik doğrulamanızı doğrulayamamanız ve içeri girmek için bir yedek koda ihtiyaç duymanız durumunda, bunları not alın veya yedek olarak saklamak için bir fotoğrafını çekin. Bunları saklayın ve sakın Onları kaybetmek.

- Şimdi size dört soru sorulacak ve işte evet için 'Y' veya hayır için 'H' girerek bunları nasıl yanıtlamanız gerekecek. (Not: Aşağıdaki sorular doğrudan Raspberry Pi dijital terminalinden alıntılandırılmıştır, böylece tam olarak hangi sorularla karşılaşacağınızı ve bunlara nasıl yanıt vereceğinizi bilirsiniz.)

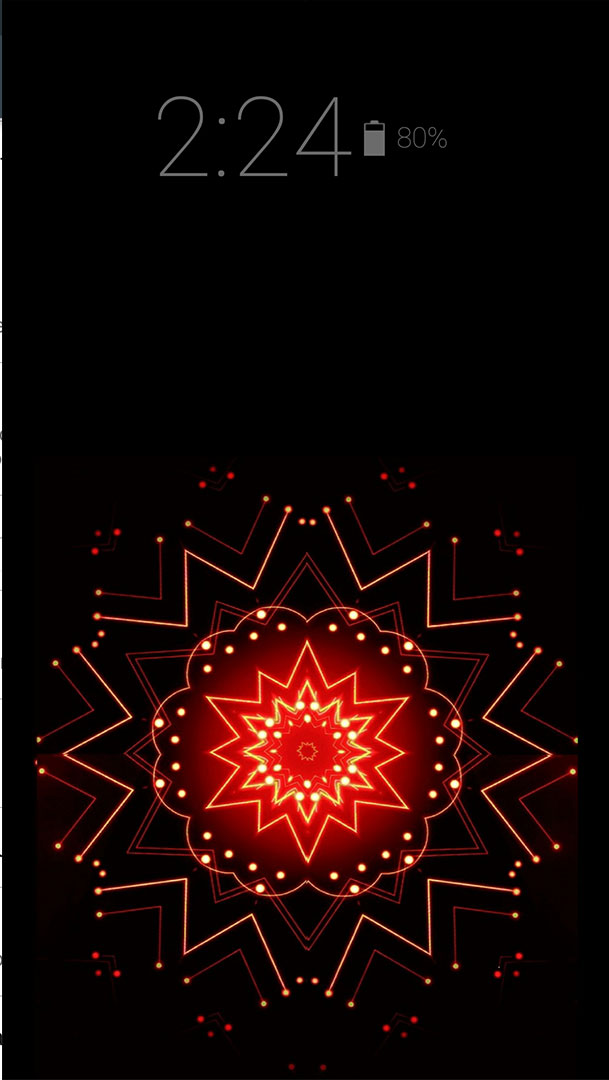

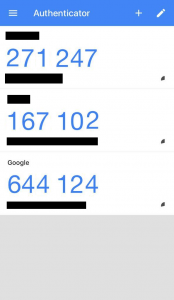

İOS'ta Google Authenticator Akıllı Telefon Uygulaması. Güvenlik nedeniyle hesaplar karartıldı ve güvenlik kodu rakamları da karıştırıldı ve değiştirildi.

- '/Home/pi/.google_authenticator' dosyanızı güncellememi ister misiniz? ' (y / n): 'Y' girin

- 'Aynı kimlik doğrulama jetonunun birden fazla kullanımına izin vermemek istiyor musunuz? Bu, her 30 saniyede bir oturum açmanızı kısıtlar, ancak ortadaki adam saldırılarını fark etme ve hatta önleme şansınızı artırır (y / n): ' 'Y' girin

- 'Varsayılan olarak, mobil uygulama tarafından her 30 saniyede bir yeni bir jeton oluşturulur. İstemci ile sunucu arasındaki olası zaman sapmasını telafi etmek için, geçerli saatten önce ve sonra fazladan bir token'a izin veriyoruz. Bu, kimlik doğrulama sunucusu ile istemci arasında 30 saniyeye kadar bir zaman sapmasına izin verir. Zayıf zaman senkronizasyonuyla ilgili sorunlar yaşarsanız, pencereyi varsayılan 3 izinli kod boyutundan (bir önceki kod, bir geçerli kod, sonraki kod) izin verilen 17 koda (önceki 8 kod, bir geçerli kod, sonraki 8 kod). Bu, istemci ile sunucu arasında 4 dakikaya kadar bir zaman sapmasına izin verecektir. Bunu yapmak istiyormusun (y / n): ” 'N' girin

- 'Giriş yaptığınız bilgisayar kaba kuvvetle oturum açma girişimlerine karşı güçlendirilmemişse, kimlik doğrulama modülü için hız sınırlamayı etkinleştirebilirsiniz. Varsayılan olarak bu, saldırganları 30 saniyede bir en fazla 3 oturum açma girişimiyle sınırlar. Hız sınırlamayı etkinleştirmek istiyor musunuz? (y / n): ” 'Y' girin

- Şimdi, akıllı telefonunuzdaki Google Authenticator uygulamasını başlatın ve ekranın üst kısmındaki artı simgesine basın. İki cihazı eşleştirmek için Pi cihazınızda görüntülenen QR kodunu tarayın. Artık oturum açmanız gerektiğinde, 24 saat boyunca kimlik doğrulama kodlarıyla birlikte görüntüleneceksiniz. Bir kod oluşturmanız gerekmeyecek. Uygulamayı basitçe başlatabilir ve o anda görüntülenmekte olanı yazabilirsiniz.

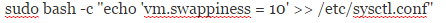

Adım 4: PAM Kimlik Doğrulama Modülünü SSH'nizle Yapılandırma

Terminalinizi başlatın ve aşağıdaki komutu yazın: sudo nano /etc/pam.d/sshd

Aşağıdaki komutu gösterildiği gibi yazın:

# 2FA kimlik doğrulaması gerekli pam_google_authenticator.so

Şifrenizi girmeden önce Google Authenticator uygulaması aracılığıyla geçiş anahtarınızın sorulmasını istiyorsanız, önceden yazılan komuttan önce aşağıdaki komutu yazın:

@include common-auth

Parolanız girildikten sonra geçiş anahtarının sorulmasını istiyorsanız, önceki # 2FA komut kümesinden sonra girilmesi dışında aynı komutu girin. [Ctrl] + [O] tuşlarına basarak değişikliklerinizi kaydedin ve ardından [Ctrl] + [X] tuşlarına basarak pencereden çıkın.

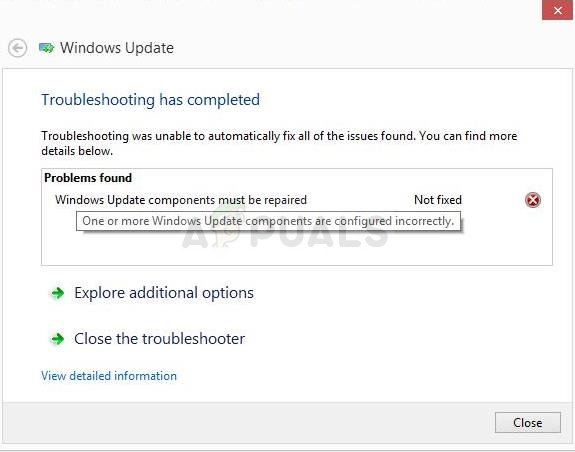

Adım 5: Paralel SSH Akışını Kapatın

Artık çok faktörlü kimlik doğrulamayı ayarlamayı bitirdiğinize göre, devam eden paralel akışlardan birini kapatabilirsiniz. Bunu yapmak için aşağıdaki komutu yazın:

sudo systemctl ssh yeniden başlat

İkinci yedekleme güvenlik ağı akışınız hala çalışıyor. Çok faktörlü kimlik doğrulamanızın düzgün çalıştığını doğrulayana kadar bunu çalıştırmaya devam edeceksiniz. Bunu yapmak için şunu yazarak yeni bir SSH bağlantısı başlatın:

ssh username@piname.local

Kullanıcı adı yerine cihazınızın kullanıcı adını yazın. Pi adı yerine pi cihazınızın adını yazın.

Oturum açma prosedürü şimdi yürütülecektir. Şifrenizi yazın ve ardından şu anda Google Authenticator uygulamanızda görüntülenen kodu girin. Her iki adımı da otuz saniyede tamamlamaya dikkat edin. Başarılı bir şekilde oturum açabiliyorsanız, geri dönebilir ve çalışmakta olduğumuz paralel güvenlik ağı akışını kapatmak için önceki adımı tekrarlayabilirsiniz. Tüm adımları doğru bir şekilde takip ettiyseniz, artık Raspberry Pi cihazınızda çok faktörlü kimlik doğrulamasına devam edebilmelisiniz.

Son sözler

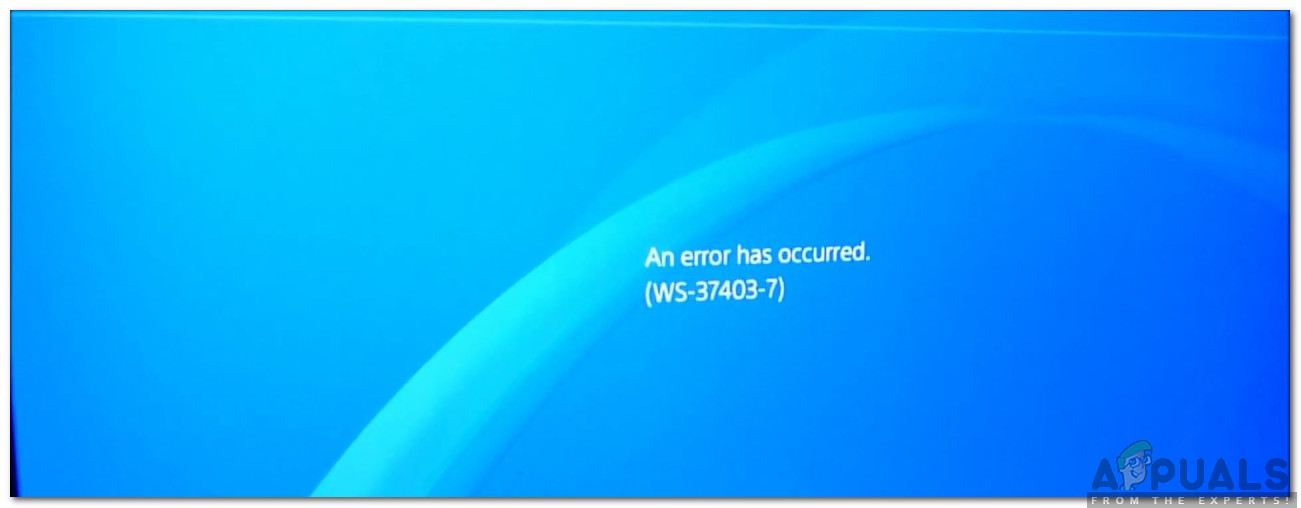

Herhangi bir cihazda veya hesapta uyguladığınız tüm kimlik doğrulama işlemlerinde olduğu gibi, bu ek faktörler onu eskisinden daha güvenli hale getirir ancak kesinlikle güvenli hale getirmez. Cihazınızı kullanırken dikkatli olun. Cihazınızın maruz kalabileceği olası dolandırıcılıklara, kimlik avı saldırılarına ve siber hırsızlığa karşı dikkatli olun. Kod alma işlemini kurduğunuz ikinci cihazınızı koruyun ve aynı zamanda güvende tutun. Sisteminize her zaman geri dönmek için bu cihaza ihtiyacınız olacak. Yedeklenen akıllı telefon cihazınıza erişiminizin olmadığı bir konumda olma ihtimalinize karşı yedek kodlarınızı bilinen ve güvenli bir yerde saklayın.