Entegre Bluetooth özelliği olmayan bir PC örneği

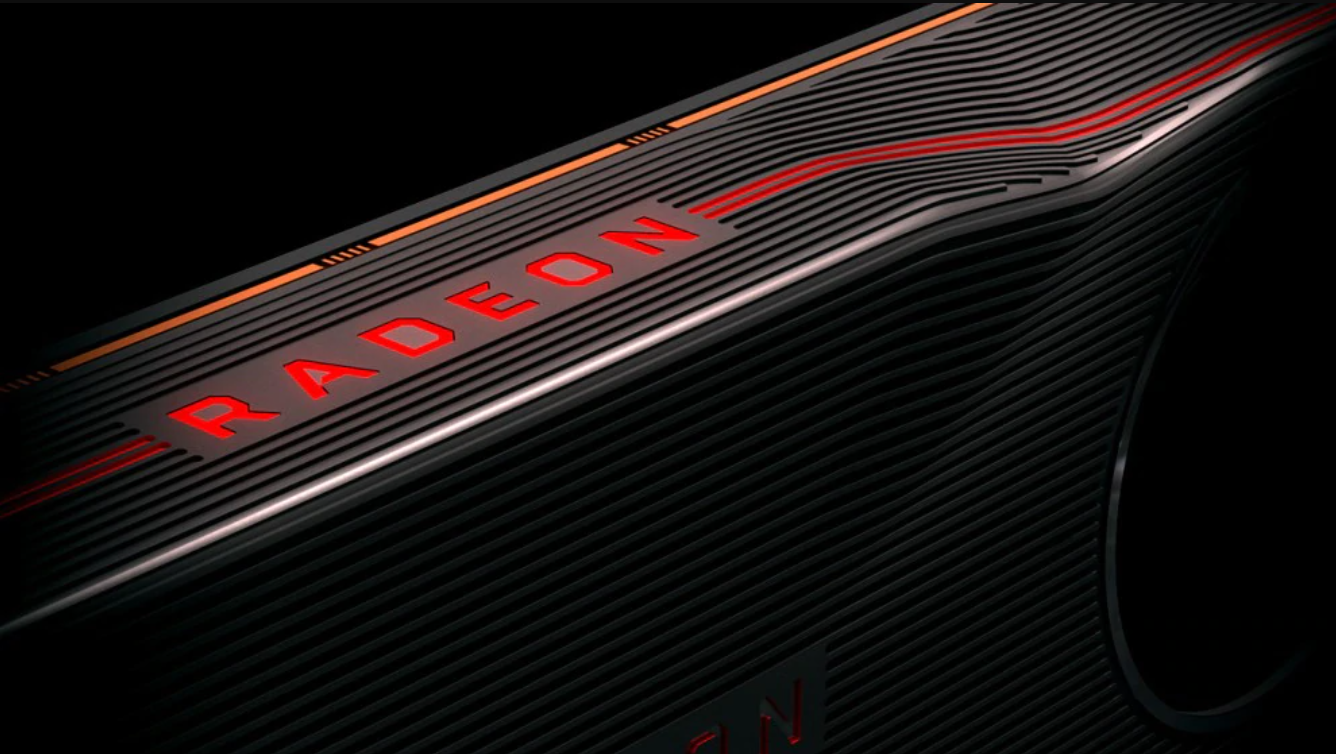

Bir rapora göre theHackerNews Güvenlik araştırmacıları, Bluetooth yongalarında milyonlarca kullanıcıyı uzaktan saldırılara maruz bırakabilecek yeni bir güvenlik açığı buldular. Güvenlik açığı İsrailli güvenlik firması Armis'teki araştırmacılar tarafından keşfedildi ve şimdi şu isimle anılıyor: BleedingBit .

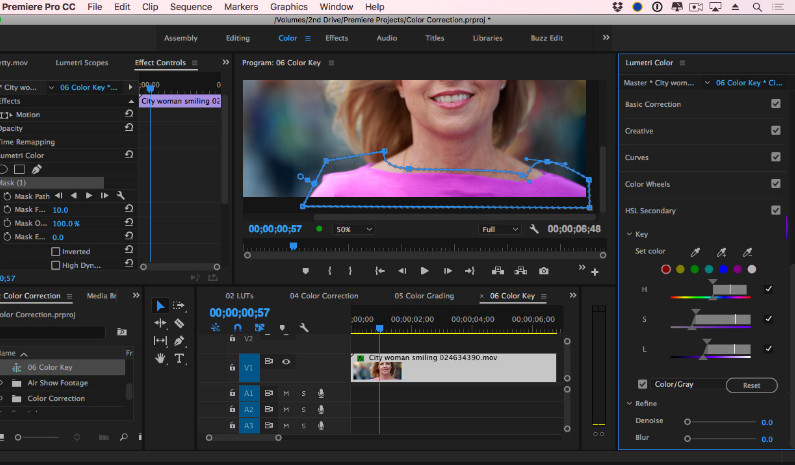

İlk güvenlik açığı şu şekilde tanımlandı: CVE-2018-16986 ve TI çiplerinde var CC2640 ve CC2650 . Güvenlik açığı, Cisco ve Meraki’nin Wi-Fi erişim noktalarını etkiler ve Bluetooth yongalarındaki boşluktan yararlanır. Güvenlik açığı, saldırganların çipi aşırı yükleyerek bellek bozulmasına neden olmasına ve bir saldırganın etkilenen cihazda kötü amaçlı kod çalıştırmasına olanak tanır.

İlk olarak, saldırgan, hedeflenen cihazdaki savunmasız BLE yongasının belleğinde saklanacak olan ve Reklam Paketleri adı verilen çok sayıda zararsız BLE yayın mesajı gönderir.

Ardından saldırgan, standart bir reklam paketi olan taşma paketini, ince bir değişiklikle gönderir - başlığındaki belirli bir bit, kapalı yerine AÇIK konuma getirilir. Bu bit, çipin, paketten gerçekten ihtiyaç duyduğundan çok daha büyük bir alanı tahsis etmesine neden olur ve işlem sırasında kritik bellek taşmasını tetikler.

İkinci güvenlik açığı CVE-2018-7080 olarak tanımlandı, CC2642R2, CC2640R2, CC2640, CC2650, CC2540 ve CC2541 TI'da bulunuyor ve Aruba'nın Wi-Fi erişim noktası Series 300'ü etkiliyor. Bu güvenlik açığı, bir bilgisayar korsanının kötü amaçlı kullanıcının haberi olmadan güncelleme.

Varsayılan olarak, OAD özelliği, güvenli ürün yazılımı güncellemelerini ele almak için otomatik olarak yapılandırılmaz. Bir GATT işlemi üzerinden BLE yongasında çalışan bellenimin basit bir güncelleme mekanizmasına izin verir.

Bir saldırgan, savunmasız bir erişim noktasındaki BLE çipine bağlanabilir ve saldırganın kendi kodunu içeren kötü amaçlı bir ürün yazılımı yükleyebilir, böylece işletim sistemini tamamen yeniden yazabilir ve böylece üzerinde tam kontrol sahibi olabilir.

İyi haber şu ki, tüm güvenlik açıkları Haziran 2018'de Armis tarafından sorumlu şirketlere bildirildi ve o zamandan beri düzeltildi. Dahası, hem Cisco hem de Aruba, cihazlarının varsayılan olarak Bluetooth'un devre dışı bırakıldığını belirtti. Hiçbir satıcı, hiç kimsenin bu sıfırıncı gün güvenlik açıklarından herhangi birini vahşi ortamda aktif olarak kullandığından haberdar değildir.

Etiketler Bluetooth Güvenlik Açığı