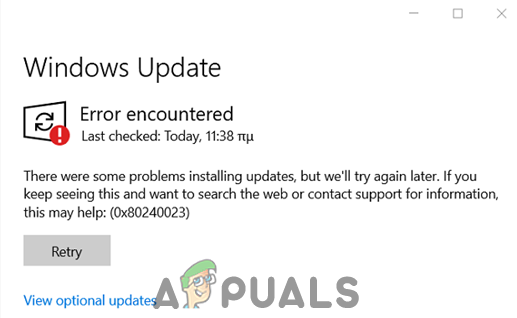

Bir Linux makinesinde öngörülemeyen davranışlar yaşıyorsanız, büyük olasılıkla bir yapılandırma veya donanım sorunu yaşıyorsunuzdur. Tuhaf olaylar genellikle bu iki koşulla ilişkilidir. Bazı grafik bağdaştırıcıları özel yazılım yüklenmeden çalışmaz ve aksi halde garip görünür. Ayrıca, bir dosya sistemi uyumsuzluğu veya buna benzer olağandışı başka bir şey nedeniyle de veri kaybetmiş olabilirsiniz. Yine de, bu tür sorunları bir virüse yüklemek cazip gelebilir.

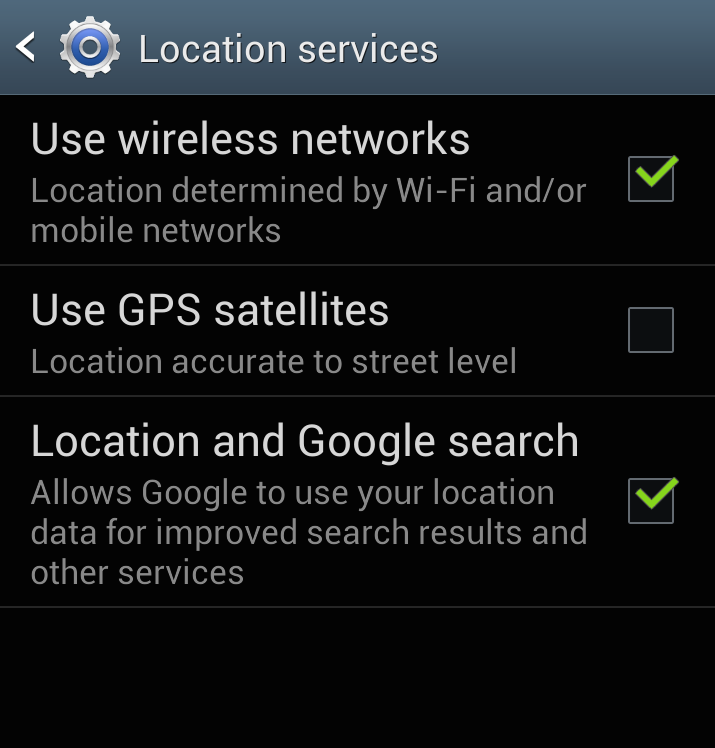

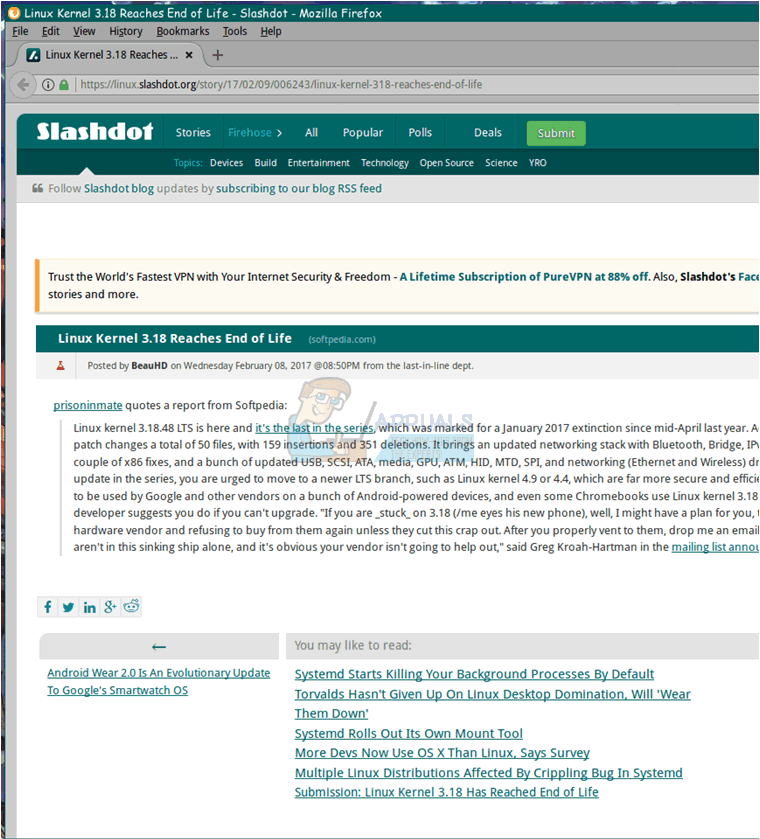

Virüs, birçok kişinin her türlü farklı kötü amaçlı yazılıma atıfta bulunmak için yanlış kullandığı bir terimdir. Gerçek viral enfeksiyonlar, Linux'ta son derece nadirdir. GNU / Linux'un tüketici makineleri için en popüler platform olmadığını unutmayın. Sonuç olarak, nispeten az sayıda tehdit, Linux'un ev kullanıcılarını hedef alır. Akıllı telefonlarda ve tabletlerde kullanılan Google Android dağıtımları için bazı tehditler olsa da sunucular çok daha çekici. Panik yapmadan önce her zaman diğer olasılıkları ekarte ettiğinizden emin olun. Linux güvenlik açıkları genellikle virüs enfeksiyonlarından daha ezoteriktir. Genellikle istismar gibidirler. Bu ipuçlarını aklınızda bulundurun ve ciddi sorunlarla uğraşmak zorunda kalmayacaksınız. Lütfen burada tartışılan komutların son derece tehlikeli olduğunu ve kullanılmaması gerektiğini unutmayın. Size sadece neye dikkat etmeniz gerektiğini söylüyoruz. Süreçte birkaç ekran görüntüsü alırken aslında bu amaçla sanal bir makine kullandık ve gerçek bir dosya yapısına zarar vermedik.

Yöntem 1: Zip Bombalarını Önleme

Zip bombaları özellikle sorunludur çünkü tüm sorunlar için eşit olarak sorunlara neden olurlar. Bunlar işletim sistemini istismar etmez, daha çok dosya arşivleyicilerin çalışma şeklini kullanır. 1980'lerde MS-DOS bilgisayarlarına zarar vermek için yapılan bir zip bombası istismarı, bundan 10 yıl sonra bir Android akıllı telefon için hala aynı soruna neden olabilir.

Örneğin meşhur 42.zip sıkıştırılmış dizini ele alalım. 42 kilobayt yer kapladığı için klasik olarak 42.zip olarak adlandırılırken, bir şakacı ona istediği gibi hitap edebilir. Arşiv, 16'lık kümeler halinde düzenlenmiş beş farklı iç içe geçmiş arşiv katmanını barındırır. Bunların her biri, yaklaşık 3,99 ikili gigabayt boş karakter içeren bir alt katman içerir. Bu, Linux'taki / dev / null aygıt dosyasından ve MS-DOS ve Microsoft Windows'taki NUL aygıtından çıkan aynı gereksiz verilerdir. Tüm karakterler boş olduğundan, aşırı derecede sıkıştırılabilir ve bu nedenle işlem sırasında çok küçük bir dosya oluşturabilir.

Tüm bu boş veriler birlikte, sıkıştırılmış durumdayken yaklaşık 3.99 ikili petabayt yer kaplar. Bu, bir RAID dosya yapısını bile dosyalamak için yeterlidir. Bu sorunu önlemek konusunda emin olmadığınız arşivleri asla açmayın.

Yine de bu başınıza geldiyse, sisteminizi bir Linux canlı CD'sinden, microSDHC kartından veya USB çubuğundan yeniden başlatın ve fazla boş dosyaları silin, ardından ana dosya sisteminizden yeniden başlatın. Verilerin kendisi genellikle zararlı değildir. Bu istismar, çoğu dosya yapısı ve RAM yapılandırmasının bu kadar veriyi aynı anda tutamaması gerçeğinden yararlanır.

Yöntem 2: Komut Hilesi İstismarları

Tam olarak ne yaptığından emin değilseniz asla bir Bash veya tcsh komutunu çalıştırmayın. Bazı insanlar, sistemlerine zarar verecek bir şeyi çalıştırmaları için yeni Linux kullanıcılarını kandırmaya çalışır. Deneyimli kullanıcılar bile, belirli türde tehlikeli komutlar yazan çok kurnaz şakacılar tarafından hata yapabilirler. Bunlardan en yaygın olanı çatal bombaları içerir. Bu tür bir istismar, daha sonra kendisini çağıran bir işlevi tanımlar. Yeni ortaya çıkan her çocuk süreç, tüm sistem çökene ve yeniden başlatılması gerekene kadar kendisini çağırır.

Birisi sizden şöyle saçma bir şey çalıştırmanızı isterse: ():;:, size hakaret ediyor ve sizi makinenizi çökertmeye ikna etmeye çalışıyor demektir. Artık daha fazla Linux dağıtımının buna karşı korumaları var. Bazıları size bir süreci geçersiz bir şekilde tanımladığınızı söylüyor.

FreeBSD'nin, bunu yapmaya çalışan herhangi bir kullanıcıya aktif olarak hakaret eden, ancak sistemlerine gerçekten zarar vermelerine izin vermeyen en az bir test sürümü vardır. Yine de denemek uğruna asla denemeyin.

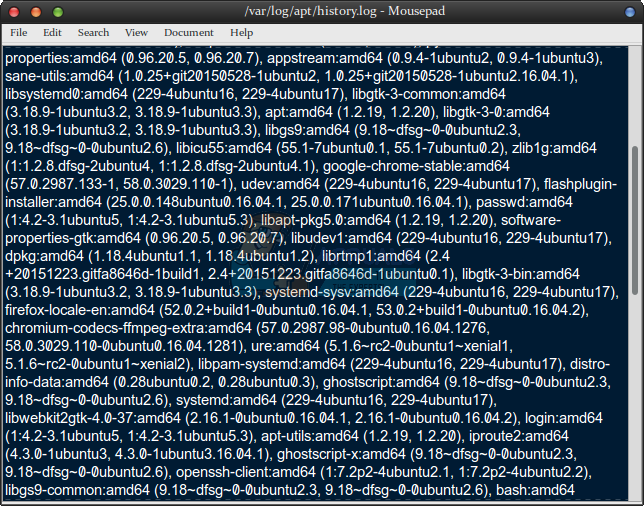

Yöntem 3: Olağandışı Komut Dosyalarını İnceleme

Python, Perl, Bash, Dash, tcsh veya başka bir komut dosyası aldığınızda, denemeden önce inceleyin. Zararlı komutlar bunun içinde gizlenmiş olabilir. Bir grup onaltılık kod gibi görünen herhangi bir şeye bir göz atın. Örneğin:

' Xff xff xff xff x68 xdf xd0 xdf xd9 x68 x8d x99 ″

“ Xdf x81 x68 x8d x92 xdf xd2 x54 x5e xf7 x16 xf7 ″

Bu iki satır, olağanüstü yıkıcı rm -rf / komutunu onaltılık koda kodlayan bir komut dosyasından alınmıştır. Ne yaptığınızı bilmiyorsanız, tüm kurulumunuzu ve muhtemelen onunla birlikte bir UEFI önyükleme sistemini kolayca zaptedebilirdiniz.

Yüzeysel olarak zararsız görünen ancak potansiyel olarak zararlı olan komutları arayın. Çıktıyı bir komuttan diğerine yeniden yönlendirmek için> sembolünü nasıl kullanabileceğinizi biliyor olabilirsiniz. Böyle bir şeyin / dev / sda veya / dev / sdb adında bir şeye yeniden yönlendirildiğini görürseniz, bu bir birimdeki verileri çöp ile değiştirme girişimidir. Bunu yapmak istemezsin.

Çok sık göreceğiniz bir diğer komut ise şuna benzer bir komuttur:

mv / bin / * / dev / null

/ dev / null aygıt dosyası bir bit paketinden başka bir şey değildir. Veriler için geri dönüşü olmayan bir noktadır. Bu komut, içeriğin / am dizini / dev / null , içindeki her şeyi kaldırır. Bunun için kök erişimi gerektirdiğinden, bazı kurnaz şakacılar bunun yerine şöyle bir şey yazacaklar: mv ~ / * / dev / null , çünkü bu aynı şeyi bir kullanıcının dizini için yapar, ancak herhangi bir özel erişime ihtiyaç duymaz. Bunu yapmaya çalışırsanız bazı dağıtımlar artık hata mesajları verecektir:

Dd'yi kullanan herhangi bir şeye çok dikkat edin veya mkfs.ext3 veya mkfs.vfat komutlar. Bunlar bir sürücüyü biçimlendirecek ve nispeten normal görünecektir.

Bir kez daha, bu komutlardan hiçbirini canlı bir dosya sisteminde çalıştırmamanız gerektiğini lütfen unutmayın. Size sadece neye dikkat etmeniz gerektiğini söylüyoruz ve hiç kimsenin verilerini kızartmasını istemiyoruz. Dikkatli olun ve harici bir dosya kullanmadan önce ne yaptığınızı bildiğinizden emin olun.

4 dakika okundu![[DÜZELTME] 0x8007112 Klasörleri Taşırken veya Silerken Bir Hata](https://jf-balio.pt/img/how-tos/70/0x8007112a-error-when-moving.png)

![[DÜZELTME] AMD Radeon GPU ile Hata (Kod 43)](https://jf-balio.pt/img/how-tos/62/error-with-amd-radeon-gpu.png)