AVTech CCTV Üreticisi. Lakson

Bir AVTech cihaz açıklarından yararlanma, Ekim 2016'da tavsiye Güvenlik Değerlendirme Analizi ve Araştırma Laboratuvarı tarafından yayınlandı. Bu istismar, DVR, NVR, IP kamera ve benzeri cihazlarda ve CCTV üreticisinin tüm donanım yazılımlarında 14 güvenlik açığını özetledi. Bu güvenlik açıkları şunları içerir: yönetici şifresinin düz metin olarak depolanması, eksik CSRF koruması, kimliği doğrulanmamış bilgi ifşası, DVR cihazlarında kimliği doğrulanmamış SSRF, DVR cihazlarında kimliği doğrulanmamış komut enjeksiyonu, kimlik doğrulama atlaması # 1 ve 2, web kökünden kimlik doğrulamasız dosya indirme, oturum açma captcha atlama # 1 & 2 ve sertifika doğrulaması olmadan kullanılan HTTPS'nin yanı sıra üç tür kimliği doğrulanmış komut enjeksiyon güvenlik açığı.

Uzman bir kötü amaçlı yazılım kodlayıcısı EliteLands, DDoS saldırıları gerçekleştirmek, bilgi çalmak, spam yapmak ve kendisine saldırılan cihaza erişim sağlamak için bu güvenlik açıklarından yararlanan bir botnet tasarlamaya çalışıyor. Bilgisayar korsanı, bu botnet'i özellikle bu tür saldırıları gerçekleştirmek için kullanmak istemediğini, ancak bu tür güvenlik açığı istismarlarının ortaya çıkardığı yetenek konusunda insanları uyarmak istediğini iddia ediyor. AVTech cihazlarını hacklemek için çalışan son Hide 'N Seek botnet gibi, 'Death' adlı bu yeni botnet de aynısını daha parlak bir kodla yapmayı hedefliyor. EliteLands'in niyetleri NewSky Security'nin araştırmacısı Ankit Anubhav tarafından ortaya çıktı ve Bleeping Computer'a EliteLands'in söylediği gibi, 'Ölüm botnet henüz büyük bir şeye saldırmadı ama olacağını biliyorum. Ölüm botnetinin amacı normalde sadece ddos'du ama yakında bununla ilgili daha büyük bir planım var. Bunu gerçekten yalnızca müşterilerin sahip olduğu gücün farkına varmak için saldırılar için kullanmıyorum. '

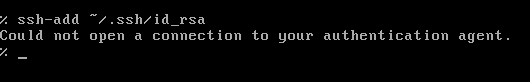

Mart 2017 itibariyle AVTech, cihazlarındaki güvenlik sistemlerini iyileştirmek için SEARCH-Lab ile birlikte çalışmaya başladı. Bazı sorunları düzeltmek için ürün yazılımı güncellemeleri gönderildi, ancak birkaç güvenlik açığı kaldı. Death Botnet, AVTech ve onun IoT cihazlarının CCTV ağına erişmek için kalan güvenlik açıklarından yararlanmaya çalışarak markanın ürünlerinin kullanıcılarını yüksek risk altına sokar. Tüm bunları mümkün kılan özel güvenlik açığı, cihazlardaki komut enjeksiyon güvenlik açığıdır ve bu, parolaları kabuk komutu olarak okumalarını sağlar. Anubhav, EliteLands'in cihazlarda yük yürütmek ve onları enfekte etmek için brülör hesaplarını kullandığını ve ona göre, 130.000'den fazla AVTech cihazının daha önce istismara açık olduğunu ve bu mekanizma kullanılarak bu tür 1200 cihazın hala hacklenebileceğini açıkladı.

AVTech geçen ay bir menkul kıymetle çıktı Bülten kullanıcıları bu saldırıların riskleri konusunda uyarmak ve kullanıcılara şifreleri değiştirmelerini tavsiye etmek. Ancak bu bir çözüm değil. Şirketten önceki ürün yazılımı güncellemeleri, istismar edilebilir güvenlik açıklarının sayısını azaltmak için çalıştı, ancak ortaya çıkan riski tamamen azaltmak için bu tür daha fazla güncelleme yapılması gerekiyor.